通用电气(GE)工控交换机曝高危漏洞

【编者按】安全研究人员近日在通用电气(GE)MultiLink ML800系列的交换机上发现了2个高危漏洞,攻击者可利用该漏洞在未经授权的情况下破解网络流量和发动DOS攻击。

安全研究人员近日在通用电气(GE)MultiLink ML800系列的交换机上发现了2个高危漏洞,攻击者可利用该漏洞在未经授权的情况下破解网络流量和发动DOS攻击。

发现漏洞

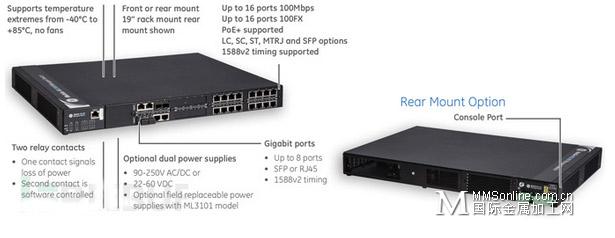

MultiLink ML800系列交换机具有多连接方式、简单、易用、上网速度快而且稳定等特点,因此被广泛应用于工业自动化系统、电力系统、交通控制系统中。随着系统设备功能的不断升级,将其连入以太网也是顺应科技需求。不幸的是,接入以太网不仅带来了便利也带来了潜在危害。

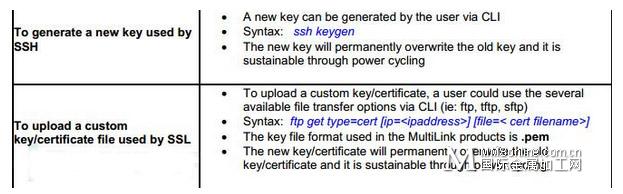

Eireann Leverett的安全研究人员在MultiLink上发现了两个漏洞,攻击者可以远程提取交换机固件中的硬编码RSA私钥,然后破解SSL流量(也就是可以未经授权访问设备)。不仅如此,通过漏洞攻击者可以对设备发动DoS攻击。

受影响的交换机型号:

ML1200, ML1600, ML2400, ML810, ML3000, andML3100

解决方案

1.升级固件

GE建议用户把固件更新到最新版本,因为新版本固件上已经更新了密钥。ML800,ML1200,ML1600,ML2400型号的交换机最新版本为4.2.1版本、ML810,ML3000,ML3100的最新版本为5.2.0版本。软件更新地址详见产品手册。

2.关闭Web服务器

建议用户在部署设备时关闭web服务器,因为DoS攻击的就是部署设备时所使用的web界面。

关闭web服务器的命令如下:

ML800# access

ML800(access)## web disable

如果你不确定是否关闭了web服务器,可以使用show web命令验证:

ML800(access)## show web

HTTP is disabled.

另外通用电气还建议用户:

控制内外网络边界,对本地网络设置防火墙;时刻监视异常网络流量;如需远程访问,最好使用VPN。

声明:本网站所收集的部分公开资料来源于互联网,转载的目的在于传递更多信息及用于网络分享,并不代表本站赞同其观点和对其真实性负责,也不构成任何其他建议。本站部分作品是由网友自主投稿和发布、编辑整理上传,对此类作品本站仅提供交流平台,不为其版权负责。如果您发现网站上所用视频、图片、文字如涉及作品版权问题,请第一时间告知,我们将根据您提供的证明材料确认版权并按国家标准支付稿酬或立即删除内容,以保证您的权益!联系电话:010-58612588 或 Email:editor@mmsonline.com.cn。

- 暂无反馈